Webセキュリティ対策まずはこれ!~優先対処すべき脅威と対策をご紹介~

Webサイトのセキュリティ、何から対策を実施したらよいのか困ったことはないでしょうか。

Webサイトを狙う脅威といっても、SQLインジェクションやクロスサイトスクリプティング、DDoS攻撃やパスワードリスト攻撃など、さまざまな脅威が存在します。

今回は、優先して対処すべきWebサイトの脅威をご紹介していきます。

優先すべきWebセキュリティ対策とは

「IPA」という機関をご存じでしょうか。

IPAとは情報処理推進機構という日本におけるIT国家戦略を技術面、人材面から支えるために設立された、経済産業省所管の独立行政法人です。

このIPAから毎年、情報セキュリティにおける10大脅威というものが発表されます。 今年も2020年4月に「情報セキュリティ10大脅威 2020」がIPAより公開されました。(*1)

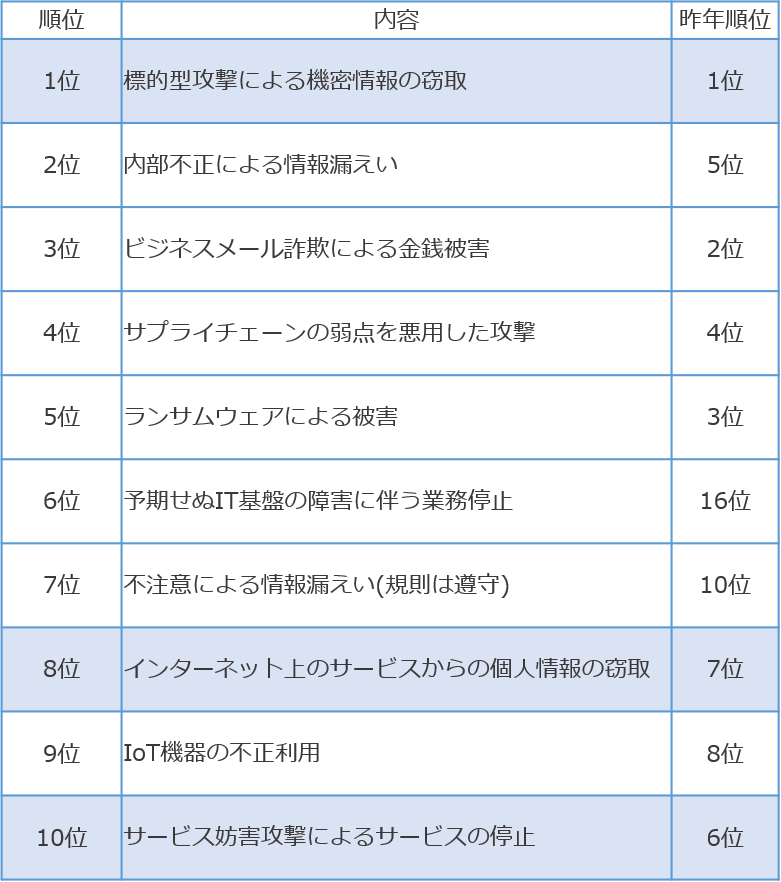

■情報セキュリティ10大脅威2020(組織編)

※「IPA「情報セキュリティ10大脅威」よりNTTテクノクロスが作成

表中においてWebサイトに関連する脅威としては以下が該当します。

- 第1位「標的型攻撃による秘密情報の窃盗」

- 第8位「インターネットサービスからの個人情報窃盗」

- 第10位「サービス妨害攻撃によるサービスの停止」

国が管轄するIPAが発表する脅威に則して対策を実施することは、Webサイトのセキュリティにおいて有効な手段と言えるでしょう。

本記事では2020年度にIPAが発表した脅威について、Webサイトに関連するものにフォーカスし、その攻撃内容と対策を解説していきます。

Webセキュリティに関連する脅威

ここからはIPAが発表するWebサイトに関連した脅威について、その内容と対策をご紹介していきます。

第1位「標的型攻撃による秘密情報窃盗」

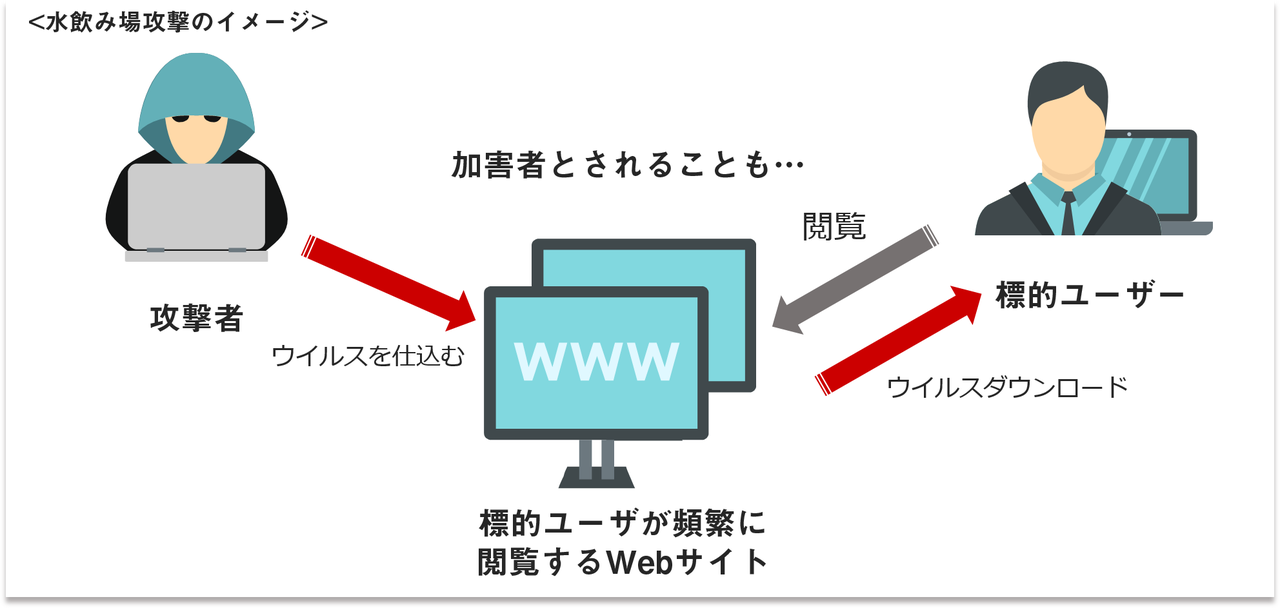

第1位「標的型攻撃による秘密情報窃盗」に関しては、主に水飲み場攻撃と呼ばれる手法を利用し、標的である企業/ユーザに対して攻撃が行われます。

水飲み場攻撃では攻撃者が標的としている企業/ユーザが頻繁に利用するWebサイトを調査し、そのWebサイトの脆弱性を探り攻撃を試みます。

具体的には、Webサイトを改ざんしてウイルスを仕込むことによって、標的であるユーザがアクセスした際にそのウイルスをダウンロードさせる攻撃となります。

対象のウイルスをダウンロードしてしまった標的である企業/ユーザは、そのウイルス経由で秘密情報を外部に公開させられてしまい、多大な被害を受けることとなります。

この時、ウイルスを仕込まれたWebサイトの管理企業は加害者側として扱われることもあり、企業自体の信用問題につながる可能性があります。

第8位「インターネットサービスからの個人情報窃盗」

第8位「インターネットサービスからの個人情報窃盗」に関しては、一般的に使われるソフトウェアの脆弱性や、開発時に作りこんだWebアプリケーションの脆弱性等を悪用されて攻撃が行われます。

脆弱性の種類としては、SQLインジェクションやブルートフォース攻撃(総当たり攻撃)等、さまざまな攻撃が挙げられます。 攻撃が成功した場合、Webサーバの内部で管理している個人情報の漏洩や、パスワードが流出してしまい、利用者が気付かないうちに個人情報を不正利用されてしまいます。

本セキュリティ脅威は上位には位置付けられていませんが、少なくとも2000年代初頭から脅威として注目されています。 さらに近年は攻撃の規模が増大し、攻撃のテクニックも巧妙になってきています。

情報漏洩のニュースは日々絶えず、情報漏洩が発生してしまうと甚大なコストがかかり、更には社会的信用の低下につながります。個人情報の窃盗はWebサイトを運営している限り、軽視せずに付き合っていかなければいけない課題です。

第10位「サービス妨害攻撃によるサービスの停止」

第10位「サービス妨害攻撃によるサービスの停止」に関しては、いわゆるDDoS攻撃がこの脅威にあたります。

「DDoS攻撃」とはネットワークを通じて、不特定多数の攻撃元からサーバに大量の負荷を与えることで、Webサイトやサービスの正常な動作を妨げるサイバー攻撃です。 (DDoS攻撃の詳細や対策に関しましては、コラム「DDoS攻撃とは? ~攻撃者の狙いと有効な対策を解説~」にて解説おりますのでご参照ください。)

DDoS攻撃は古くから存在する攻撃手法ですが、近年はIoT機器等の発達により大規模なBotnet(Botを多数集めてネットワーク化したもの)を形成し、大容量のDDoS攻撃を行う事が容易となりました。

しかしその発展とは裏腹に「短い時間に」「小規模な流量の通信を」「繰り返し行う」というのが最近のDDoS攻撃のトレンドとなっています。 米Imperva社の調査によって以下のような特徴が公表されています。(*2)

Webサーバへの攻撃(アプリケーションレイヤ)の特徴

- 「短い時間に」:全攻撃の52%の攻撃が15分以内で収まる

- 「小規模な流量の通信を」:全攻撃の93%以上の攻撃が1,000RPS以下

- 「繰り返し行う」:25%以上のWebサーバは10回以上の攻撃を受けている

「短い時間に」「小規模な流量の通信を」「繰り返し行う」というトレンドの背景には、DDoS攻撃の請負サービスが流通していることにあります。

DDoS請負サービスは「DDoS-for-hire」や「DDoS-as-a-Service」と呼ばれ、購入するだけで誰でもDDoS攻撃を容易に行うことができます。 今までは技術力を持った悪意あるユーザから実施されていた攻撃が、誰でも手軽に攻撃できるようになってしまいました。

Webサイト3つの脅威への対策

ここまでご紹介したWebサイトの脅威に対して、Webサーバのバグ修正やパッチ適用を行うことでそれぞれの脅威の対策を実施することは可能ですが、その場合新たな脆弱性が見つかる度に対応する必要があります。

その度に対応することはコストが非常に大きく、作業内容によってはWebサイトを停止させて実施する必要がある場合もあります。Webサイトをもつ企業はこのような課題も解決する必要があります。

これらの課題に対しては、WAF(Web Application Firewall)が非常に有効です。WAFを導入することによりWebサイトに脆弱性があった場合でも攻撃を防御する事が可能となります。

WAFが発見された脆弱性に対応していれば、脆弱性が見つかる度にバグ修正・パッチ適用・サーバメンテナンスの実施を行う必要がなく、Webサイトの停止を行う必要もなくなり、可用性を保ちつつセキュアなWebサイトを運営することが可能となります。 (WAFについての詳細は、コラム「WAFについて徹底解説!IPS・IDS・Firewallと何が違う?どんな種類がある?」で解説しておりますのでご参照ください。)

Webセキュリティ対策を実施するうえでの注意点

ここまでWebセキュリティにおける脅威と対策としてのWAFについてご紹介しました。

しかし、WAFを導入するという対策を施す場合でも注意点があります。

Webセキュリティ対策としてWAFを選定するうえで注意すべきことをお伝えします。

①少ない製品数で多くの攻撃をカバーすること

Webサイトへの脅威に対してWAFは有効ですが、WAFがWebサイトに対してのすべての攻撃を防御できるわけではありません。DDoS攻撃やBot攻撃、不正ログイン等はWAFの種類によっては対応していないものもあります。

脅威ごとに専用の製品やサービスを利用してしまうと、運用のコストが増大してしまします。したがって、なるべく多くの脅威に対応したWAFを選定するのがよいでしょう。

②ユーザの利便性を損なわないこと

一般的にセキュリティ対策と利便性はトレードオフの関係にあると言われています。

エンドユーザからWebサイトへの通信量が大きいサイトほど、セキュリティ対策を実施した後のWebサイトへの影響が大きく、エンドユーザ側でのWebサイトの画面の表示速度が遅くなってしまいます。

Webサイトの画面の表示速度の遅さは、顧客のWebサイト離脱に直結します。 そのためユーザの利便性ができるだけ下がらないWAFを選定する必要があります。

NTTテクノクロスでは「TrustShelter/WAF」というWAFサービスをご用意しております。 「TrustShelter/WAF」はDDoS攻撃やBot攻撃、不正ログインにも対応したWAF機能のみならず、ユーザの利便性に関してもCDN機能を利用し通信速度の低下を防ぎ、Webサイトへの負荷を低減することもできます。

複数製品・サービスを導入するのと1つのサービスで実現できるので、サービスのコスト、お客様の運用コストに関してメリットも見出すことができます。 セキュリティに関するお悩みやサービスの詳細がございましたら、お気軽にNTTテクノクロスへご相談下さい。

(参照) (*1)IPA 「情報セキュリティ10大脅威2020」 (*2)Imperva 「Global DDoS Threat Landscape」

WAF/DDoS対策/CDN/bot対策 TrustShelter/WAF

※本コラムに掲載している商品またはサービスなどの固有名称は、各社の商標または登録商標です。