脱・VPNのススメ

~ポストコロナ時代のインフラ再設計~

コロナ禍によって、テレワークに必要なインフラの整備を急務としている企業が増加していますが、皆様はテレワーク時の通信について、遅い・重い・不安定などの不満を感じたことはありませんか?

本コラムでは、企業が取り組むべきポストコロナ時代のインフラ整備についての課題と、解決に向けた考え方についてご紹介します。

新型コロナで浮き彫りになったテレワークの課題

コロナ禍で発生した様々なテレワークの課題について、紙の請求書処理や押印処理など、物理的な面で出社しなければならない要因は各企業の努力で徐々に解消されつつあります。しかし一方で、ネットワーク越しのコミュニケーションに関して、企業が提供するインフラ面でのリソース不足は、なかなか解消することが難しい状況が続いています。

というのも、これまで2020年のオリンピック・パラリンピックを想定して進められていた在宅ワークのための準備は、おおよそ全社員の3割程度が在宅勤務することを目標として整備されていたものであったのに対し、コロナ禍ではほぼ全社員がリモートからアクセスするという、想定をはるかに上回る事態が発生していたためです。

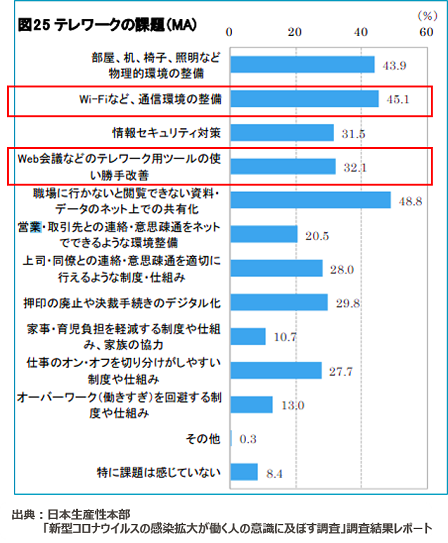

日本生産性本部による「新型コロナウイルスの感染拡大が働く人の意識に及ぼす調査」調査結果レポートでは、テレワークの課題として多様な意見が挙げられた中、「Wi-Fiなど、通信環境の整備」や「Web会議などのテレワーク用ツールの使い勝手改善」のように、インフラ面での改善点にも多くの声が寄せられました。

VPN型接続の課題とは?

特に、VPNを利用して仮想的に社内環境で業務を行う構成の場合、社内インフラに非常に大きな負荷が掛かることが分かってきています。具体的な課題点については、以下の3点となります。

動画や音声との相性が悪い

コロナ禍での在宅ワークでは、Web会議やオンラインセミナーなど、遠隔でコミュニケーションを行うための手段が多く活用されるようになりました。しかし、動画や音声などの通信量が多いコンテンツは、VPNを経由することでVPNサーバにも過大な負荷が掛かります。利用者にとっても、重い・遅い・不安定などのトラブルが発生しやすくなります。

クラウドとの相性が悪い

VPN経由でクラウドを利用する場合、リモート端末-会社間の通信に加え、会社-クラウド間の通信も発生するため、社内ネットワークには2重に負荷が掛かることになります。社内にデスクトップ端末を置き、リモート端末を「シンクライアント化」させて、VPN+リモートデスクトップで社内のパソコンに接続させている企業も多いと思いますが、リモートデスクトップの通信量は一定ではなく、コンテンツの通信量に応じて上昇します。そのため、Web会議などの動画や音声による社内ネットワークへの負荷も、単純計算で2倍になってしまいます。

近年では、社内からOffice365などの特定のクラウド向けアクセスは社内プロキシを経由させないことで、プロキシサーバの負担を減らすというローカル・ブレイクアウト(またはインターネット・ブレイクアウト)と呼ばれる構成がトレンドとなっています。この考え方と同じように、クラウドへのアクセスへのボトルネックを減らすという観点で考えましょう、ということが2点目のポイントとなります。

不安定な通信環境に弱い

上記のような社内ネットワーク機器への負荷に加えて、リモート端末側で発生するネットワークの輻輳や電波状況の悪化が重なり、VPN接続が不安定になると、VPN自体の切断-再接続やリモートデスクトップの切断-再接続、Web会議の切断-再接続など、幾重にも再接続やリトライが発生するため、コミュニケーションを成立させることがより一層困難な状況が発生してしまいます。

ポストコロナ時代のテレワーク環境とは?

それでは、具体的にはどのようなアプローチで「脱VPN」を進め方をしていくべきなのでしょうか。大きな企業であればあるほど、既存の社内システム環境のさまざまな制約やしがらみを振り払って、一気呵成にクラウドシフトを進めることは難しくなってきます。そこで本コラムでは、下記3つのポイントを踏まえて、「ハイブリッド」な形から、徐々にクラウドシフトやデジタルトランスフォーメーションを進めていくアプローチをご紹介いたします。

クラウドは直接利用する

Web会議システムや動画配信システムなど、ネットワーク負荷の高いコミュニケーション手段の多くはインターネット上で提供されているクラウドサービスであるため、クラウドを企業ネットワークを経由せずに直接利用することが、社内ネットワーク負荷を抑えるためには極めて有効な手段となります。

これまでの企業によるクラウド利用においては、クラウドを外部の脅威から守るためのセキュリティ対策として、接続元IPアドレスによるアクセス制御を施すことも少なくありませんでしたが、このような境界型のセキュリティが、ネットワークの負荷を高める一因となっていることを理解し、いかにしてオープンなネットワークから安全にクラウドを使うかという、クラウド・ファーストな考え方を取り入れていくことが必要になります。

認証という「コントロールポイント」でセキュリティを守る

自宅などのリモート環境からクラウドを直接利用する場合、インターネット上のどこからでもアクセス可能な状態にしておくことは当然ながらリスクが生じます。特に、本人認証にID/パスワードを利用している場合、不正アクセスのリスクは極めて高いといえます。

対策としては、2要素認証などの高いセキュリティが確保され、ISO27017などの高いセキュリティ基準を満たした安全なクラウドサービスを選ぶことが基本となりますが、サービス毎に個別に対処するのではなく、Webシングルサインオンの導入によって、不正アクセス対策をワンストップで実現することも可能です。そのため、クラウドサービスを選ぶ際は、シングルサインオン(SAML2.0やOpenID Connectなど)に対応したサービスを採用するという観点を持つことも、将来的にパスワードを使わない安全なアクセス環境を実現するために抑えておくべきポイントとなります。

社内リソースへのアクセス経路を確立しつつ、クラウドシフトを進める

とはいえ、これまでVPNに依存していた場合、今すぐにVPNを撤廃することは現実的ではありません。社内のリソースを全てクラウドにシフトすることは困難です。

こちらは、VPNまたはVPN以外のリモートアクセス手段(弊社のリモートアクセスツールであるMagicConnectなど)を併用しながら徐々に脱VPNを進める準備を進めつつ、社内アプリケーションや社内Webサイトに対してインターネット経由でアクセスする経路を設け、上記のシングルサインオンと連携させていくなどの「ハイブリッド」な構成を経て、段階的にリモートアクセス環境を改善させていくことが、現実的な解決策になると考えます。

そして、システム更改のタイミングで徐々にメール、ストレージ、グループウェア、ワークフローなどのシステムをクラウドに移行し、最終的なクラウドシフトを実現していくプランを立てることが、企業のDX(デジタルトランスフォーメーション)やEX(Employee Experience)の向上につながっていきます。

おわりに

いかがでしたでしょうか。 「今、企業が取り組むべきポストコロナ時代のインフラ再設計」というテーマではありましたが、リモート環境からのWeb会議で悩まされている皆様への改善策として「クラウドは直接利用する」という点だけでも実践していただくことで、少しでも改善のお役に立てれば幸いです。

「ハイブリッド」なリモートアクセス環境をご検討の際は、オンプレミス・クラウド両方に対応している弊社の認証・認可ソリューション「TrustBind」にぜひご相談ください。